Lỗ hổng Copy Fail (CVE-2026-31431)

Lỗ hổng Copy Fail (CVE-2026-31431) là một lỗ hổng bảo mật LPE zero-day trong nhân Linux ảnh hưởng đến tất cả các bản phân phối chính kể từ năm 2017. Một lỗi logic algif_aeadcho phép một tiến trình không có đặc quyền ghi vào bộ nhớ cache trang của máy chủ thông qua hàm splice(), cho phép thoát khỏi quyền root và container một cách đáng tin cậy trong môi trường nhân dùng chung. Một mã khai thác Python công khai dài 732 byte hoạt động trên Ubuntu, Amazon Linux, RHEL và SUSE mà không có cửa sổ xung đột. Nó được hệ thống AI Xint Code của Theori phát hiện trong khoảng 1 giờ chỉ với một lời nhắc duy nhất.

Các rủi ro chính và biện pháp giảm thiểu:

- Kubernetes đa người dùng, trình chạy CI/CD dùng chung, môi trường thực thi mã AI → rủi ro cao nhất; nâng cấp lên mức P1, chuyển sang microVM hoặc gVisor.

- AF_ALG có thể truy cập được từ các ngữ cảnh không đáng tin cậy → vá lỗi trong vòng 24 giờ + auditd, hoặc đưa vào danh sách đen algif_aead+ seccomp ngay lập tức

- AF_ALG đã bị chặn (seccomp/AppArmor/danh sách đen mô-đun) → vá lỗi theo chu kỳ bình thường, xác minh các điều khiển

- Máy chủ chuyên dụng hoặc máy ảo cho mỗi người dùng → ưu tiên vá lỗi tiêu chuẩn, phạm vi ảnh hưởng được giới hạn.

- Firecracker, Fargate, Cloudflare Workers, gVisor → không bị ảnh hưởng; không có nhân máy chủ dùng chung

Copy Fail là một lỗ hổng bảo mật chưa được vá (zero-day) mới trong nhân Linux cho phép bất kỳ người dùng nào đã xác thực đều có thể giành được quyền root (Tăng quyền cục bộ, hay LPE) trên hầu hết các bản phân phối Linux kể từ năm 2017. Một công cụ khai thác dễ sử dụng đã được công khai.

Ai nên chú ý

Nếu máy chủ của bạn có nhiều người dùng SSH, chạy các ứng dụng web có quyền truy cập shell hoặc có các container Docker trên đó, thì đây là vấn đề cần ưu tiên cao. Máy chủ chỉ có một người dùng có rủi ro thấp hơn nhưng vẫn cần được vá lỗi.

Những gì chúng ta cần làm

Kiểm tra xem máy chủ của bạn có được bảo vệ hay không.

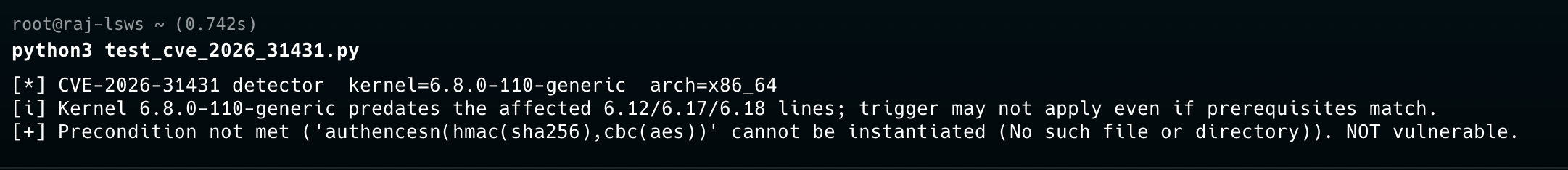

Hãy tự chạy tập lệnh phát hiện để chắc chắn.

curl -O https://raw.githubusercontent.com/rootsecdev/cve_2026_31431/main/test_cve_2026_31431.py

python3 test_cve_2026_31431.py

Kết quả cần là: NOT vulnerable

Nếu máy chủ của bạn vẫn còn lỗ hổng bảo mật, hãy khắc phục ngay bây giờ.

Hướng dẫn khắc phục tạm thời

Đối với hệ điều hành Ubuntu/Debian

echo “install algif_aead /bin/false” | sudo tee /etc/modprobe.d/disable-algif.conf

sudo rmmod algif_aead 2>/dev/null || true

reboot

Đối với hệ điều hành Cloudlinux

sudo grubby --update-kernel=ALL --args="initcall_blacklist=algif_aead_init"

sudo reboot

Imunify360 đã phát hiện các dấu hiệu xâm phạm đã được công bố đối với CVE-2026-31431 và sử dụng các thuật toán phán đoán mở rộng để xác định và giảm thiểu các dấu hiệu mới nhanh hơn. Đây là một lớp phòng thủ bổ sung — nó không thay thế bản cập nhật kernel, nhưng khách hàng đang sử dụng Imunify360 sẽ được bảo vệ chống lại các nỗ lực khai thác hiện đang được quan sát.

Thông tin về CVE và cập nhật trực tiếp quý khách có thể xem tại

- Debian security tracker: https://security-tracker.debian.org/tracker/CVE-2026-31431

- Ubuntu security tracker: https://ubuntu.com/security/CVE-2026-31431

- Redhat security trakcer: https://access.redhat.com/security/cve/cve-2026-31431

- Cloudlinux: https://blog.cloudlinux.com/cve-2026-31431-copy-fail-kernel-update